Wyobraźmy sobie scenariusz: jest późna noc, biura są puste, a systemy IT – uśpione, ale jednak czujne. Właśnie wtedy, gdy firma jest najbardziej podatna, wkracza on – specjalista ds. cyberbezpieczeństwa, test penetracyjny. Jego zadanie? Zidentyfikować, wykorzystać i zgasić każdą możliwą lukę, zanim zrobi to ktoś inny.

Testy penetracyjne to nie tylko kolejny „przegląd bezpieczeństwa”. To symulacja rzeczywistego ataku, której celem jest przetestowanie, jak odporna jest firma na realne zagrożenia z zewnątrz i wewnątrz. Dzięki tej metodzie organizacje dowiadują się, jak działa ich tarcza ochronna, sprawdzają, czy mury są dostatecznie mocne, a zamek wystarczająco zabezpieczony.

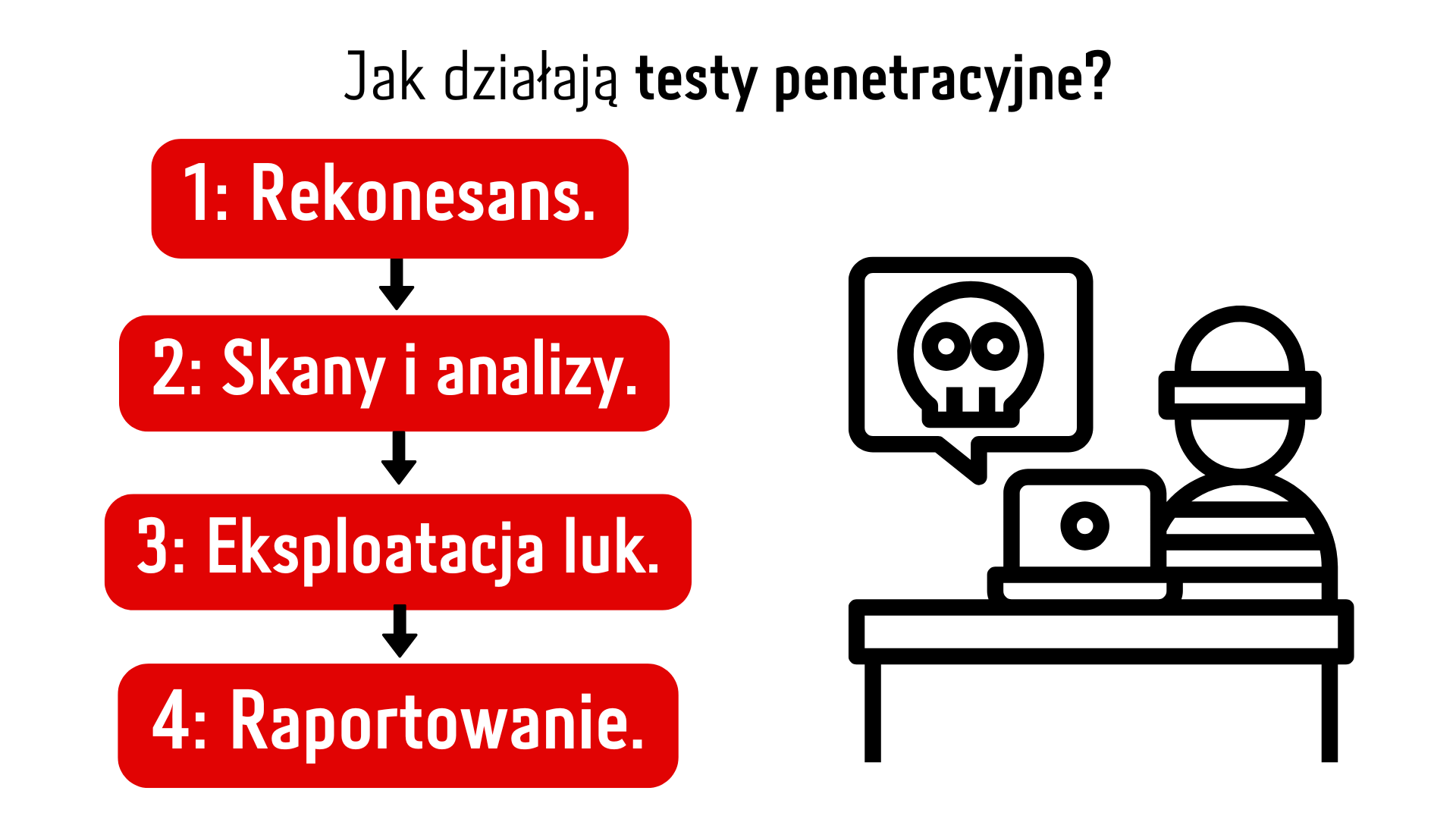

Zasada działania testów penetracyjnych

Czym są właściwie testy penetracyjne? To proces, w którym specjalista, często określany mianem „etycznego hakera”, próbuje włamać się do systemów, sieci, aplikacji lub urządzeń firmowych, aby zidentyfikować słabe punkty, zanim zrobi to osoba o złych zamiarach. W uproszczeniu, test penetracyjny składa się z kilku etapów:

-

Rekonesans – zbieranie informacji o celu ataku.

-

Skany i analizy – analiza otwartych portów, urządzeń i usług.

-

Eksploatacja luk – rzeczywiste wykorzystanie znalezionych słabych punktów.

-

Raportowanie – szczegółowy raport z wynikami i rekomendacjami dla zespołu IT.

Case study – „Operacja Bank”

W 2023 roku jeden z największych europejskich banków zatrudnił zespół specjalistów ds. testów penetracyjnych po serii niepokojących prób włamania. Firma zainwestowała miliony w zabezpieczenia, ale nie miała pewności, czy jej systemy są naprawdę bezpieczne. Co znaleźli specjaliści?

Rekonesans wykazał kilka punktów wejścia – otwarty port SSH na jednym z serwerów i nieaktualizowane oprogramowanie. Te pozornie niewinne szczegóły stworzyły jednak lukę, którą mógł wykorzystać potencjalny haker. Testerzy przeprowadzili próbę eksploatacji i zdołali dostać się do wewnętrznego systemu baz danych banku.

Prawdziwy przełom nastąpił, gdy testerzy odkryli, że dane klientów były nieodpowiednio chronione. Mimo zaszyfrowania baz danych, metody szyfrowania były przestarzałe i podatne na atak brute force. Dzięki testowi penetracyjnemu bank dowiedział się, że musi wprowadzić szybsze aktualizacje systemu i zmienić algorytmy szyfrowania, aby zapewnić swoim klientom pełną ochronę.

Dlaczego testy penetracyjne to „must have” dla każdej firmy?

Według danych IBM, średni koszt wycieku danych na świecie wynosi aż 4,45 miliona dolarów, a czas wykrycia naruszenia bezpieczeństwa to średnio 277 dni (IBM Cost of a Data Breach Report 2023). Dodatkowo, według raportu Ponemon Institute, 83% organizacji przyznaje, że brak odpowiednich testów bezpieczeństwa zwiększa ryzyko naruszenia danych.

W raporcie Cybersecurity Ventures przewiduje się, że do 2025 roku koszty cyberprzestępczości wzrosną do 10,5 biliona dolarów rocznie. Dla firm to nie tylko potencjalna strata finansowa, ale także nadszarpnięcie reputacji, które może odbić się na przyszłych klientach.

Polskie firmy na celowniku – fala wycieków danych w 2024 roku

Rok 2024 stał się areną wycieków danych, które uderzają w największe polskie marki! 21 października, Super-Pharm poinformował o poważnym wycieku danych. Wrażliwe informacje – imiona, nazwiska, adresy e-mail, a w niektórych przypadkach daty urodzenia – trafiły w niepowołane ręce. To wydarzenie rozpaliło dyskusję o tym, jak naprawdę wygląda bezpieczeństwo danych w Polsce. Czy firmy są gotowe na takie ataki?

Super-Pharm nie jest osamotniony w tej burzy. We wrześniu New Balance – adresy e-mail, numery telefonów, historia zakupów klientów. W sierpniu Etam – dane użytkowników aplikacji mobilnej i historie transakcji. Wcześniej, w lipcu, DeeZee.pl – szczegóły zamówień i adresy e-mail wyciekły na szeroką skalę. Fala wycieków narasta, a polskie firmy wydają się kompletnie nieprzygotowane. Jak długo potrwa, zanim kolejna marka doświadczy tego samego?

Dlaczego warto inwestować w testy penetracyjne?

Firmy często pytają: „Czy to naprawdę konieczne? Mamy już firewall i aktualizujemy oprogramowanie.” Jednak warto zrozumieć, że testy penetracyjne to coś więcej niż sprawdzenie, czy zapora ogniowa działa. To pełna symulacja ataku, która pozwala zobaczyć, jak naprawdę wygląda poziom ochrony.

Według danych z raportu Verizon 2023 Data Breach Investigations Report, aż 74% naruszeń danych spowodowanych jest przez zewnętrzne ataki na systemy IT, które były niedostatecznie zabezpieczone. Dzięki testom penetracyjnym firma dowiaduje się, gdzie może poprawić zabezpieczenia, zanim ktoś to wykorzysta.

Rola testów penetracyjnych w strategii cyberbezpieczeństwa

Testy penetracyjne to nie moda ani dodatkowy „gadżet” w strategii firmy. To kluczowe narzędzie, które pozwala na wczesne wykrywanie słabych punktów i ich eliminację. Podobnie jak w przypadku banku w naszym case study, każda firma może mieć nieoczekiwane luki, które odkryć może tylko profesjonalny tester. Zanim podejmiesz decyzję, pamiętaj: koszt jednego testu penetracyjnego jest nieporównywalnie mniejszy od kosztów wycieku danych – finansowych i reputacyjnych.

Jeśli jesteś zainteresowany testami penetracyjnymi, skontaktuj się z nami, aby dowiedzieć się, jak możemy zabezpieczyć Twoje dane przed tym, zanim zrobi to ktoś inny!

-

tel. 42 209 27 01

Czytaj więcej: