Wyobraź sobie, że budujesz biuro przez kilka lat. Inwestujesz w alarm, monitoring, solidne drzwi. A potem okazuje się, że okno na zapleczu było uchylone przez cały ten czas - i ktoś to zauważył wcześniej niż Ty. Dokładnie tak działa cyberatak.

Według raportu IBM Cost of a Data Breach 2023, średni koszt naruszenia bezpieczeństwa danych na świecie wynosi 4,45 miliona dolarów - i jest to rekordowa wartość w historii badania. W Polsce liczba incydentów zgłoszonych do CERT Polska wzrosła w 2022 roku o ponad 34% rok do roku. Mimo to znaczna część firm nadal traktuje testy penetracyjne firmy jako zbędny wydatek, a nie fundament bezpieczeństwa IT.

W tym artykule pokażemy Ci, dlaczego jeden niezapałatany błąd może kosztować Cię więcej niż cały budżet IT - i jak zamiast czekać na atak, możesz go wyprzedzić.

Czym są testy penetracyjne i dlaczego brzmią groźniej, niż myślisz?

Testy penetracyjne (pentest, z ang. penetration testing) to kontrolowane, etyczne ataki na infrastrukturę IT Twojej firmy. Przeprowadzają je wykwalifikowani specjaliści ds. bezpieczeństwa - zwani ethical hackerami lub red teamem - którzy działają dokładnie tak, jak prawdziwy napastnik, ale z jedną kluczową różnicą: Ty o tym wiesz i wyrażasz zgodę.

Celem testu penetracyjnego nie jest spektakularny hack rodem z filmów. To systematyczne, metodyczne sprawdzenie każdego elementu Twoich zabezpieczeń - od aplikacji webowych, przez konfigurację serwerów, po świadomość Twoich pracowników.

Rodzaje testów penetracyjnych - co obejmuje kompleksowy pentest?

- Black box - tester nie zna infrastruktury firmy. Symuluje atak z zewnątrz, np. od grupy hakerskiej, która nie ma żadnych informacji o celu.

- White box - tester ma pełny dostęp do dokumentacji, kodu źródłowego i architektury. Pozwala to na bardzo głęboką analizę.

- Gray box - kombinacja obu podejść. Tester ma ograniczoną wiedzę - podobnie jak pracownik z dostępem do wewnętrznych systemów.

- Testy aplikacji webowych - skupiają się na lukach: SQL injection, XSS, CSRF i inne wektory z listy OWASP Top 10.

- Testy socjotechniczne - sprawdzają podatność pracowników na phishing, pretexting i inne techniki manipulacji społecznej.

- Testy sieci wewnętrznej - analizują bezpieczeństwo infrastruktury od środka: segmentację sieci, uprawnienia, polityki dostępu.

? Ciekawostka

Termin penetration testing pochodzi z lat 60. XX wieku, gdy rząd USA zaczął zlecać specjalnym zespołom testowanie bezpieczeństwa systemów mainframe. Pierwsze formalne metodologie etycznego hackingu opracowano dla Departamentu Obrony - długo przed tym, nim internet stał się powszechny.

Dlaczego jeden błąd wystarczy, żeby zatrzymać całą firmę?

Branżowe powiedzenie mówi: atakujący musi mieć rację tylko raz. Obrońca musi mieć rację zawsze. To zdanie brzmi jak slogan, ale za nim stoi twarda rzeczywistość.

Scenariusz 1: Niezapałatana podatność w aplikacji webowej

Wyobraź sobie firmę produkcyjną z 200 pracownikami. Panel administracyjny systemu ERP dostępny jest przez przeglądarkę. Deweloper, który konfigurował system dwa lata temu, nie zaktualizował biblioteki odpowiedzialnej za uwierzytelnianie - istnieje dla niej znana luka (CVE, Common Vulnerabilities and Exposures). Nikt jej nie zgłosił wewnętrznie, bo system działał. Atakujący skanujący internet automatycznie ją wykrywa w ciągu minut. Za kilka godzin ma dostęp do bazy danych klientów, umów i faktur.

⚠️ Uwaga

Według danych NIST National Vulnerability Database, każdego roku publikowanych jest ponad 25 000 nowych podatności CVE. Żaden administrator nie jest w stanie śledzić ich wszystkich bez wsparcia systematycznych testów bezpieczeństwa IT.

Scenariusz 2: Phishing i czynnik ludzki

Pracownik działu finansowego otrzymuje e-mail od tzw. prezesa z prośbą o pilny przelew. Wiadomość wygląda identycznie jak korespondencja firmowa. To tzw. Business Email Compromise (BEC). FBI szacuje, że w samych Stanach Zjednoczonych ataki tego typu kosztowały firmy ponad 2,7 mld dolarów w 2022 roku.

Testy socjotechniczne - element kompleksowego audytu bezpieczeństwa - pozwalają sprawdzić, ilu pracowników kliknie w fałszywy link, zanim zrobi to naprawdę złośliwa wiadomość.

Scenariusz 3: Atak ransomware przez niezabezpieczone RDP

Protokół RDP (Remote Desktop Protocol) to jedna z najczęściej atakowanych powierzchni. Wystarczy otwarty port 3389 z domyślnymi lub słabymi hasłami - i ransomware szyfruje całą infrastrukturę. Koszty przestoju, okupu i odtworzenia środowiska często liczone są w setkach tysięcy złotych. Raport Sophos State of Ransomware 2023 pokazuje, że średni koszt odtworzenia po ataku ransomware wynosi globalnie 1,82 mln dolarów.

? Liczba, która robi wrażenie

Według raportu Verizon Data Breach Investigations Report 2023, aż 74% wszystkich naruszeń danych dotyczy czynnika ludzkiego - błędów, nadużycia uprawnień lub ataków socjotechnicznych. Technologia bez edukacji pracowników to połowa zabezpieczenia.

Jak wygląda profesjonalny test penetracyjny krok po kroku?

Pentest to nie przypadkowe klikanie po systemie. To ustrukturyzowany proces oparty na uznanych metodologiach, takich jak OWASP Testing Guide, PTES lub NIST SP 800-115. Oto jak wygląda ten proces w praktyce:

Faza 1: Reconnaissance - rozpoznanie

Tester zbiera informacje o celu: adresy IP, domeny, otwarte porty, technologie, pracowników widocznych w mediach społecznościowych. Na tym etapie nie dochodzi jeszcze do żadnego ataku - to czyste wywiadowstwo, podobne do tego, co robi każdy atakujący przed właściwym uderzeniem.

Faza 2: Scanning & Enumeration - skanowanie

Używając narzędzi takich jak Nmap, Nessus czy Burp Suite, tester mapuje infrastrukturę, identyfikuje usługi, wersje oprogramowania i potencjalne podatności. To etap, na którym ujawniają się niezaktualizowane systemy i błędne konfiguracje.

Faza 3: Exploitation - próba włamania

Tester próbuje aktywnie wykorzystać znalezione podatności - np. wykonać SQL injection, przejąć sesję użytkownika, eskalować uprawnienia. Kluczowe jest to, że robi to w kontrolowany sposób, dokumentując każdy krok.

Faza 4: Post-exploitation - co dalej po wejściu?

Po uzyskaniu dostępu sprawdzane jest, jak głęboko można się zakorzeń w systemie: czy możliwe jest przejęcie kontroli nad domeną, eksfiltracja danych, ruch lateralny do innych systemów. To pokazuje realny zasięg potencjalnego ataku.

Faza 5: Raportowanie - najważniejszy dokument po teście

Wynik testu penetracyjnego to przede wszystkim szczegółowy raport zawierający: listę znalezionych podatności z klasyfikacją ryzyka (CVSS), dowody eksploitacji (tzw. proof of concept), rekomendacje naprawcze z priorytetyzacją oraz plan działania. Dobry raport to nie lista błędów - to mapa drogowa do realnej poprawy bezpieczeństwa.

? Dobra praktyka

Najlepsze firmy wykonują testy penetracyjne minimum raz w roku, a przy każdej większej zmianie w infrastrukturze (nowa aplikacja, migracja do chmury, fuzja firm). To standard wymagany m.in. przez PCI DSS, ISO 27001 oraz DORA (Digital Operational Resilience Act) obowiązującą sektor finansowy w UE od 2025 roku.

Czy testy penetracyjne są tylko dla dużych firm? Absolutnie nie.

To jeden z najgroźniejszych mitów w cyberbezpieczeństwie. Małe i średnie firmy są atakowane częściej niż korporacje - właśnie dlatego, że mają słabsze zabezpieczenia i mniej zasobów na reakcję. Atakujący nie wybierają celów według prestiżu - wybierają je według dostępności.

Raport Verizon DBIR konsekwentnie wskazuje, że firmy zatrudniające poniżej 1000 pracowników stanowią ponad 60% ofiar naruszeń danych. Powód? Często brakuje im dedykowanego zespołu ds. bezpieczeństwa, regularne audyty bezpieczeństwa IT są pomijane, a zasoby IT zarządza jedna lub dwie osoby.

Kto szczególnie powinien rozważyć audyt bezpieczeństwa IT?

- Firmy przetwarzające dane osobowe klientów (RODO/GDPR)

- Przedsiębiorstwa z sektora finansowego, ubezpieczeń i ochrony zdrowia

- Sklepy e-commerce i platformy SaaS

- Firmy przechodzone cyfrową transformacją lub migracją do chmury

- Organizacje korzystające z pracy zdalnej i sieci VPN

- Każda firma, której przestoj operacyjny generuje realne straty finansowe

Jeśli Twoja firma przetwarza dane klientów lub kontrahentów - a praktycznie każda to robi - to testy bezpieczeństwa IT są Twoim obowiązkiem prawnym i biznesowym, nie tylko technicznym.

Czego nie zrobi za Ciebie antywirus, firewall ani dział IT?

Firewall blokuje znane zagrożenia. Antywirus wykrywa znane sygnatury złośliwego oprogramowania. EDR monitoruje zachowania procesów. Ale żadne z tych narzędzi nie powie Ci, że Twoja aplikacja webowa ma lukę w mechanizmie resetowania hasła - bo ta luka jest częścią Twojego własnego kodu.

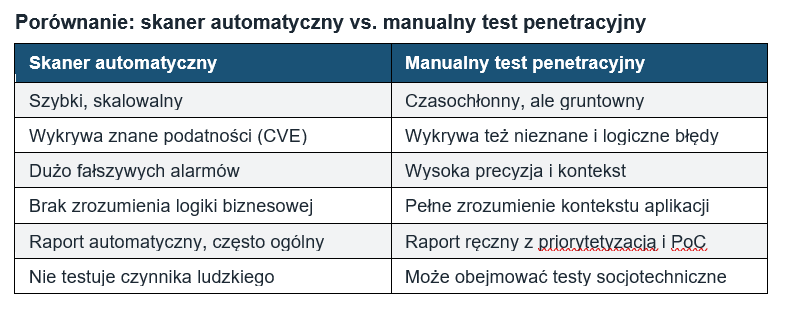

Testowanie bezpieczeństwa aplikacji to dziedzina, w której automatyczne skanery radzą sobie tylko częściowo. Doświadczony pentester znajdzie logiczne błędy biznesowe, które żaden skaner nie wykryje, bo nie rozumie kontekstu działania aplikacji.

Testy penetracyjne a wymogi prawne i compliance - co musisz wiedzieć

Regulatorzy coraz częściej wymagają dowodów, że firma aktywnie testuje swoje zabezpieczenia. Ignorowanie tego trendu może oznaczać nie tylko ryzyko ataku, ale i bezpośrednie konsekwencje prawne.

Kluczowe regulacje wymagające testów penetracyjnych lub audytów bezpieczeństwa:

- RODO/GDPR - art. 32 wymaga wdrożenia odpowiednich środków technicznych i organizacyjnych zapewniających bezpieczeństwo danych. Regularne testy penetracyjne są dowodem spełnienia tego wymogu.

- PCI DSS - standard dla firm przetwarzających płatności kartą. Wymóg 11.3 wprost nakazuje przeprowadzanie testów penetracyjnych co najmniej raz w roku.

- ISO/IEC 27001 - punkt A.12.6 i A.18.2 obejmują zarządzanie podatnościami i audyty bezpieczeństwa informacji.

- DORA (Digital Operational Resilience Act) - od stycznia 2025 roku obowiązuje sektor finansowy w UE. Wymaga m.in. zaawansowanych testów odporności cyfrowej (TLPT).

- NIS2 - dyrektywa obejmuje kluczowe sektory (energetyka, transport, zdrowie, finanse). Organizacje objęte NIS2 muszą udowodnić aktywne zarządzanie ryzykiem, w tym testowanie zabezpieczeń.

Więcej o przygotowaniu firmy do wymagań regulacyjnych znajdziesz na blogu JNS: Compliance w IT - jak spełnić wymogi RODO, ISO 27001 i NIS2

Dobry raport z testu penetracyjnego - jak odróżnić profesjonalne podejście od odfajkowania?

Rynek usług cyberbezpieczeństwa rośnie, ale nie każdy dostawca oferuje tę samą jakość. Zdarza się, że firmy otrzymują automatycznie wygenerowany raport z skanera, podpisany jako test penetracyjny. To nie tylko marnowanie pieniędzy - to fałszywe poczucie bezpieczeństwa, które może być groźniejsze niż brak testu w ogóle.

Cechy profesjonalnego raportu z pentestów:

- Executive Summary - czytelne podsumowanie dla zarządu, bez technicznego żargonu. Odpowiada na pytanie: jaki jest realny poziom ryzyka dla biznesu?

- Technical Report - pełna dokumentacja techniczna dla IT/DevOps. Każda podatność opisana z dowodem eksploitacji (Proof of Concept), klasyfikacją CVSS i krokami reprodukcji.

- Priorytetyzacja ryzyka - podatności podzielone na Critical, High, Medium, Low z jasnym uzasadnieniem biznesowym.

- Rekomendacje naprawcze - konkretne działania, nie ogólne wskazówki. Na przykład: zaktualizuj Apache do wersji X.Y.Z.

- Retest - możliwość ponownego sprawdzenia po wdrożeniu poprawek. Bez retestowania nie wiesz, czy naprawa faktycznie zadziałała.

Zastanawiasz się, jak wygląda profesjonalny audyt bezpieczeństwa w praktyce? Sprawdź, czym różni się audyt bezpieczeństwa IT od testu penetracyjnego

Jak JNS podchodzi do testów penetracyjnych? Bezpieczeństwo oparte na realnych scenariuszach

Specjaliści z JNS od lat wspierają firmy w Polsce i za granicą w budowaniu odporności cyfrowej. Podejście do testów penetracyjnych opiera się na kilku zasadach, które wyróżniają profesjonalne usługi cyberbezpieczeństwa od rozwiązań pudełkowych:

- Indywidualne scoping - każdy test poprzedzony jest szczegółowym wywiadem. Zakres dostosowany jest do branży, infrastruktury i profilu ryzyka konkretnej organizacji.

- Manualne podejście - automatyczne skanery to tylko punkt startowy. Kluczowa praca odbywa się ręcznie, przez doświadczonych specjalistów z certyfikatami OSCP, CEH, GPEN.

- Realny red team - symulacje zaawansowanych ataków APT (Advanced Persistent Threats) dla firm wymagających najwyższego poziomu testowania.

- Raport gotowy do działania - nie lista błędów, lecz plan naprawczy. Priorytetyzacja uwzględnia realia operacyjne i budżetowe klienta.

- Wsparcie poreportowe - dostępność specjalistów po przekazaniu raportu, by odpowiedzieć na pytania zespołu IT i zweryfikować poprawki.

Pełna oferta usług cyberbezpieczeństwa, w tym testów penetracyjnych i monitorowania SOC, dostępna jest na jns.pl. Jeśli chcesz dowiedzieć się więcej o bezpieczeństwie w chmurze, warto zajrzeć do artykułu Bezpieczeństwo w chmurze — na co uważać przy migracji?

5 mitów o testach penetracyjnych, które mogą Cię słono kosztować

Mit 1: Mamy firewall i antywirusa - jesteśmy bezpieczni

Firewall chroni przed ruchem sieciowym, antywirus przed złośliwym oprogramowaniem. żadne z nich nie sprawdzi, czy Twoja aplikacja webowa ma lukę w logice uwierzytelniania. Bezpieczeństwo to wielowarstwowy system - i każda warstwa wymaga testowania.

Mit 2: Jesteśmy za mali, żeby ktoś nas atakował

Hakerzy nie szukają Twojej firmy z nazwy. Uruchamiają masowe skanery, które w ciągu minut znajdą wszystkie urządzenia z otwartym portem RDP lub niezaktualizowanym WordPressem. Rozmiar firmy nie ma znaczenia - ma znaczenie dostępność luki.

Mit 3: Pentest to jednorazowe działanie

Infrastruktura IT zmienia się ciągle: nowe aplikacje, aktualizacje, zmiany w konfiguracji, nowi pracownicy. Każda zmiana może wprowadzić nową podatność. Profesjonalne podejście zakłada cykliczne testy - minimum raz w roku, a przy istotnych zmianach - częściej.

Mit 4: Zrobiliśmy skan Nessusem, mamy audyt bezpieczeństwa

Automatyczny skaner to cenne narzędzie, ale nie zastąpi manualnego testu penetracyjnego. Wykrywa znane podatności techniczne, ale nie rozumie logiki biznesowej Twojej aplikacji ani nie symuluje zaawansowanego atakującego.

Mit 5: To za drogie dla naszej firmy

Koszt profesjonalnego testu penetracyjnego to ułamek kosztu incydentu bezpieczeństwa. Średnii koszt naruszenia danych to, według danych IBM, kilka milionów złotych - wliczając kary regulacyjne, straty reputacyjne i przestoj operacyjny. Inwestycja w testy bezpieczeństwa IT to nie wydatek - to polisa ubezpieczeniowa.

Co to oznacza w praktyce? Krok od ryzyka do decyzji

Każda firma, niezależnie od branży i rozmiaru, ma jakieś luki w zabezpieczeniach. To nie jest pesymizm - to statystyczna pewność w świecie, w którym oprogramowanie zmienia się szybciej niż możliwości jego zabezpieczenia. Pytanie nie brzmi czy mamy podatności, lecz czy znajdziemy je sami, czy poczekamy, aż zrobi to ktoś z zewnątrz.

Testy penetracyjne to nie jednorazowa akcja - to element dojrzałości bezpieczeństwa organizacji. Firmy, które regularnie testują swoje systemy, nie tylko lepiej znają swoje ryzyko, ale też szybciej je redukują, sprawniej reagują na incydenty i budują zaufanie klientów oraz partnerów biznesowych.

Jeśli nie wiesz, od czego zacząć, skontaktuj się z zespołem JNS - doświadczeni specjaliści pomogą Ci określić zakres, priorytety i plan działania dopasowany do Twojej organizacji. Bezpieczeństwo IT to nie rocket science - ale wymaga systematyczności, wiedzy i właściwych narzędzi. Tych trzech rzeczy dostarcza profesjonalny partner ds. cyberbezpieczeństwa.

Przeczytaj też: Jak wdrożyć politykę bezpieczeństwa IT w firmie MŚP?

Źródła i odniesienia:

IBM Cost of a Data Breach Report 2023 | Verizon DBIR 2023 | CERT Polska Raport Roczny 2022 | Sophos State of Ransomware 2023 | NIST NVD | OWASP Top 10

Nie Czekaj, Aż Będzie Za Późno

Zautomatyzowane ataki nie pytają, kim jesteś. Wybierają te firmy, które mają luki.

Zabezpiecz swoją firmę z JNS - zanim padniesz ofiarą cyberprzestępców.

Skontaktuj się z nami i umów bezpłatną konsultację:

Ten adres pocztowy jest chroniony przed spamowaniem. Aby go zobaczyć, konieczne jest włączenie w przeglądarce obsługi JavaScript.

tel. 505 072 422

tel. 42 209 27 01